Een nieuwe bevinding van beveiligingsonderzoeker Jimmy Bayne , die het op Twitter heeft onthuld, onthult een kwetsbaarheid in de thema-engine van Windows 10 die kan worden gebruikt om de inloggegevens van gebruikers te stelen. Een speciaal misvormd thema leidt gebruikers bij het openen om naar een pagina waarop gebruikers worden gevraagd hun inloggegevens in te voeren.

Advertentie

hoe zeldzame pokemon te vinden in pokemon go

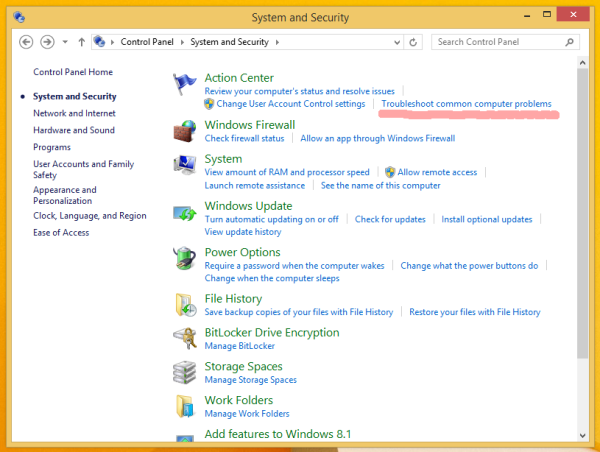

Zoals u wellicht al weet, is Windows maakt het delen van thema's mogelijk in Instellingen. Dit kan gedaan worden door Instellingen> Personalisatie> Thema's te openen en vervolgens op 'Bewaar thema om te delen'uit het menu. Hierdoor wordt een nieuw *.deskthemepack-bestanddie de gebruiker kan uploaden naar internet, via e-mail kan verzenden of op verschillende manieren met anderen kan delen. Andere gebruikers kunnen dergelijke bestanden downloaden en met één klik installeren.

Een aanvaller kan op dezelfde manier een ‘.theme’ -bestand maken waarin de standaardachtergrondinstelling verwijst naar een website die verificatie vereist. Wanneer nietsvermoedende gebruikers hun inloggegevens invoeren, wordt een NTLM-hash van de details naar de site gestuurd voor authenticatie. Niet-complexe wachtwoorden worden vervolgens opengekraakt met behulp van speciale de-hashing-software.

[Credential Harvesting Trick] Met behulp van een Windows .theme-bestand kan de Wallpaper-sleutel worden geconfigureerd om te verwijzen naar een op afstand vereiste http / s-bron voor authenticatie. Wanneer een gebruiker het themabestand activeert (bijv. Geopend vanuit een link / bijlage), wordt een Windows-aanmeldingsprompt aan de gebruiker getoond.

Wat zijn * .theme-bestanden?

Technisch gezien zijn * .theme-bestanden * .ini-bestanden die een aantal secties bevatten die Windows leest en het uiterlijk van het besturingssysteem verandert volgens de instructies die het heeft gevonden. Het themabestand specificeert de accentkleur, de toe te passen achtergronden en een paar andere opties.

hoe foto's van Facebook te downloaden

Een van de secties ziet er als volgt uit.

[Configuratiescherm Desktop] Wallpaper =% WinDir% web wallpaper Windows img0.jpg

De wallpaper-sleutel bevindt zich onder het gedeelte 'Configuratiescherm Desktop' van het .theme-bestand. Andere sleutels kunnen mogelijk op dezelfde manier worden gebruikt, en dit kan ook werken voor netNTLM hash-openbaarmaking wanneer deze is ingesteld voor externe bestandslocaties, zegt Jimmy Bayne.

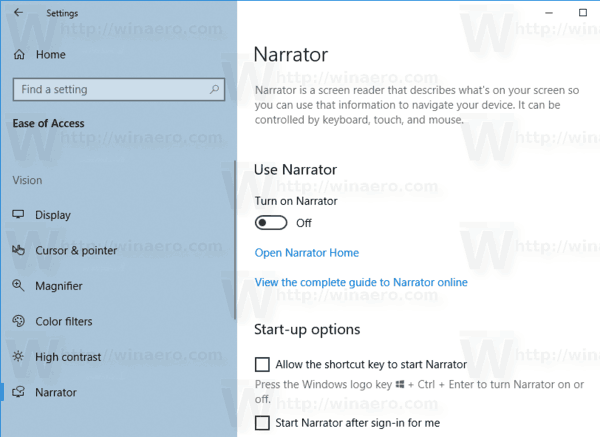

De onderzoeker levert een methode om het probleem te verminderen.

Vanuit een defensief perspectief, blokkeer / opnieuw associeer / zoek naar 'thema'-,' themapack'-, 'desktopthemepackfile'-extensies. In browsers moeten gebruikers een vinkje krijgen voordat ze openen. Andere CVE-vulns zijn de afgelopen jaren onthuld, dus het is de moeite waard om aan te pakken en te verzachten

Bron: Neowin

![Welke Amazon Fire Stick is de nieuwste? [oktober 2021]](https://www.macspots.com/img/devices/65/which-amazon-fire-stick-is-newest.jpg)