Zoals u wellicht al weet, hebben alle Intel-CPU's die het afgelopen decennium zijn uitgebracht, ARM64-CPU's en bepaalde AMD-CPU's te maken met een ernstig probleem. Een speciaal misvormde code kan worden gebruikt om de privégegevens van elk ander proces te stelen, inclusief gevoelige gegevens zoals wachtwoorden, beveiligingssleutels enzovoort. Zelfs een browser waarin JavaScript is ingeschakeld, kan als aanvalsvector worden gebruikt. Als u een Opera-gebruiker bent, kunt u het volgende doen.

Advertentie

Als u niet op de hoogte bent van de Meltdown- en Spectre-kwetsbaarheden, hebben we deze in deze twee artikelen in detail behandeld:

- Microsoft implementeert een noodoplossing voor CPU-fouten in Meltdown en Spectre

- Hier zijn Windows 7 en 8.1 fixes voor Meltdown en Spectre CPU-fouten

Kortom, zowel Meltdown- als Spectre-kwetsbaarheden zorgen ervoor dat een proces de privégegevens van een ander proces kan lezen, zelfs van buiten een virtuele machine. Dit is mogelijk dankzij de implementatie van Intel van hoe hun CPU's gegevens vooraf ophalen. Dit kan niet worden opgelost door alleen het besturingssysteem te patchen. De oplossing omvat het updaten van de OS-kernel, evenals een CPU-microcode-update en mogelijk zelfs een UEFI / BIOS / firmware-update voor sommige apparaten, om de exploits volledig te beperken.

oriëntatie van één pagina wijzigen in google docs

De aanval kan ook worden uitgevoerd met alleen JavaScript met een browser.

Opera is een op Chromium gebaseerde webbrowser. De oorsprong is te vinden in Noorwegen, nu is het eigendom van een Chinees bedrijf. Vóór versie 12 had de browser zijn eigen rendering-engine, Presto, die werd gedumpt ten gunste van Blink.

Google gaat extra bescherming toevoegen tegen de genoemde kwetsbaarheden in Chromium versie 64. Daarna zal een bijgewerkte versie van Opera deze gebruiken om de gebruikers te beschermen.

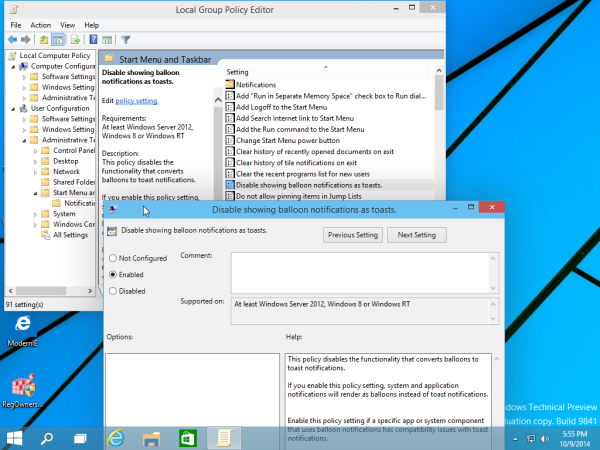

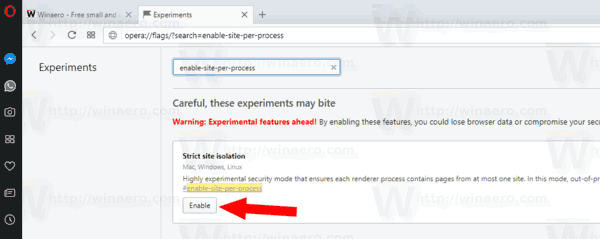

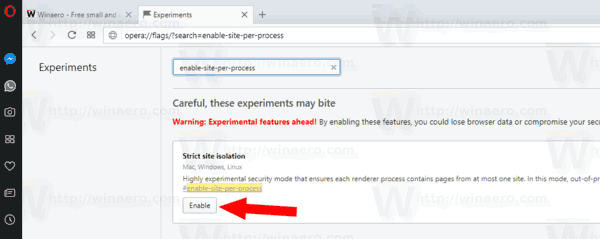

Momenteel kunt u volledige site-isolatie handmatig inschakelen in Opera voor bescherming tegen de genoemde kwetsbaarheden.

Wat is volledige site-isolatie

Site-isolatie is een beveiligingsfunctie in de Chromium-engine die extra bescherming biedt tegen bepaalde soorten beveiligingsbugs. Het maakt het voor niet-vertrouwde websites moeilijker om toegang te krijgen tot of informatie te stelen van uw accounts op andere websites.

Websites hebben doorgaans geen toegang tot elkaars gegevens in de browser, dankzij code die het Same Origin-beleid afdwingt. Af en toe worden er beveiligingsfouten in deze code aangetroffen en kunnen kwaadwillende websites proberen deze regels te omzeilen om andere websites aan te vallen. Het Chrome-team probeert dergelijke bugs zo snel mogelijk op te lossen.

Site-isolatie biedt een tweede verdedigingslinie om ervoor te zorgen dat dergelijke kwetsbaarheden minder snel slagen. Het zorgt ervoor dat pagina's van verschillende websites altijd in verschillende processen worden geplaatst, elk in een sandbox die beperkt wat het proces mag doen. Het blokkeert ook het proces voor het ontvangen van bepaalde soorten gevoelige documenten van andere sites. Als gevolg hiervan zal een kwaadwillende website het moeilijker vinden om gegevens van andere sites te stelen, zelfs als hij tijdens zijn eigen proces enkele regels kan overtreden.

Onlangs schreef ik hoe u volledige site-isolatie in Google Chrome inschakelt . Hetzelfde kan worden gedaan voor Opera.

Beveilig Opera tegen Meltdown en Spectre-kwetsbaarheden

- Open Opera.

- Type

opera: // flags /? search = site-per-proces inschakelenin de adresbalk. - Schakel de vlag 'Strikte site-isolatie' in met de knop naast de vlagbeschrijving.

Merk op dat het inschakelen van volledige site-isolatie het geheugengebruik zal verhogen - het kan 10% -20% meer zijn dan normaal.

Het is vermeldenswaard dat Firefox een ander beschermingsmechanisme gebruikt. Als u een Firefox-gebruiker bent, raadpleeg dan het volgende artikel:

Firefox 57.0.4 uitgebracht met Meltdown en Spectre-aanvalsoplossing

Dat is het.

![Amazon Echo maakt geen verbinding met wifi [snelle oplossingen]](https://www.macspots.com/img/amazon-smart-speakers/99/amazon-echo-won-t-connect-wi-fi.jpg)