De Windows Update-client is zojuist toegevoegd aan de lijst van LoLBins (living-off-the-land binaries) die aanvallers kunnen gebruiken om kwaadaardige code op Windows-systemen uit te voeren. Op deze manier geladen, kan de schadelijke code het beveiligingsmechanisme van het systeem omzeilen.

hoe een afbeelding als achtergrond op google docs te plaatsen

Als u niet bekend bent met LoLBins: dit zijn door Microsoft ondertekende uitvoerbare bestanden die worden gedownload of gebundeld met het besturingssysteem en die door een derde partij kunnen worden gebruikt om detectie te omzeilen tijdens het downloaden, installeren of uitvoeren van kwaadaardige code. Windows Update-client (wuauclt) lijkt er een van te zijn.

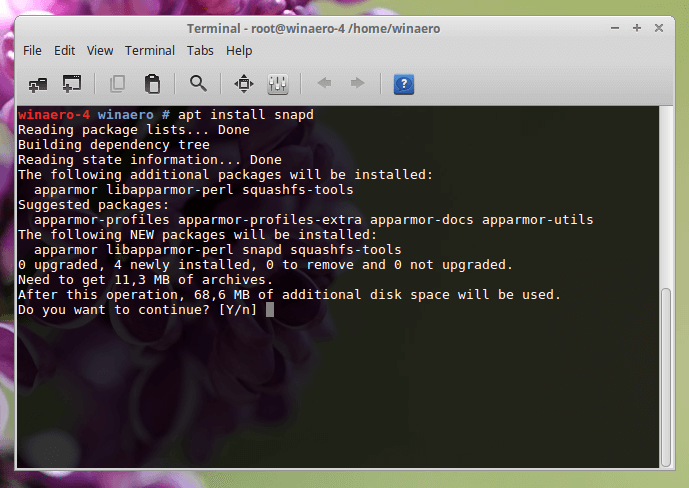

De tool bevindt zich onder% windir% system32 wuauclt.exe en is ontworpen om Windows Update (enkele van zijn functies) vanaf de opdrachtregel te besturen.

MDSec-onderzoeker Ontdekte David Middlehurst die wuauclt kan ook door aanvallers worden gebruikt om kwaadaardige code uit te voeren op Windows 10-systemen door deze te laden vanaf een willekeurige speciaal vervaardigde DLL met de volgende opdrachtregelopties:

wuauclt.exe / UpdateDeploymentProvider [pad_naar_dll] / RunHandlerComServerHet Full_Path_To_DLL-gedeelte is het absolute pad naar het speciaal vervaardigde DLL-bestand van de aanvaller dat bij het bijvoegen code zou uitvoeren. Omdat het wordt uitgevoerd door de Windows Update-client, kunnen aanvallers antivirusprogramma's, applicatiebeheer en digitale certificaatvalidatie omzeilen. Het ergste is dat Middlehurst ook een monster vond door het in het wild te gebruiken.

hoe iTunes-back-up naar een andere schijf te verplaatsen?

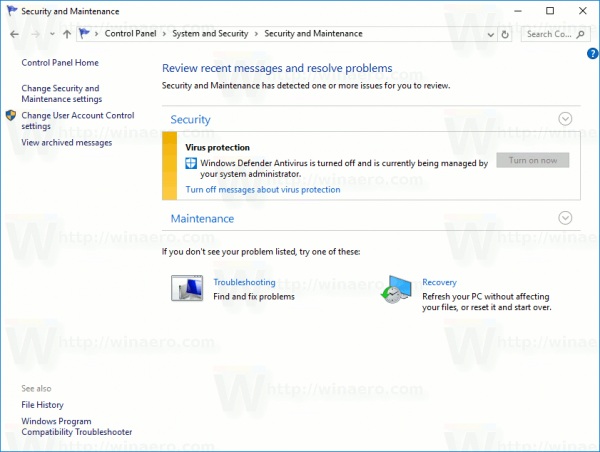

Het is vermeldenswaard dat eerder werd ontdekt dat Microsoft Defender de mogelijkheid om download een bestand van internet en omzeil de veiligheidscontroles. Gelukkig heeft Microsoft vanaf Windows Defender Antimalware Client versie 4.18.2009.2-0 de juiste optie uit de app verwijderd en kan deze niet langer worden gebruikt voor stille bestandsdownloads.

Bron: Bleep computer