Er werd een kritieke fout aangetroffen in alle Intel-processors die het afgelopen decennium zijn gelanceerd. Door het beveiligingslek kan een aanvaller toegang krijgen tot beschermd kernelgeheugen. Dit beveiligingslek op chipniveau kan niet worden verholpen met een CPU-microcode (software) -update. In plaats daarvan vereist het aanpassing van de OS-kernel.

Hier zijn enkele details.

bekijk elke foto die iemand leuk vindt op instagram 2020

Advertentie

Meltdown en Spectre maken gebruik van kritieke kwetsbaarheden in moderne processors. Door deze hardwarefouten kunnen programma's gegevens stelen die momenteel op de computer worden verwerkt. Hoewel programma's doorgaans geen gegevens mogen lezen van andere programma's, kan een kwaadaardig programma Meltdown en Spectre misbruiken om geheimen te achterhalen die zijn opgeslagen in het geheugen van andere actieve programma's. Dit kunnen uw wachtwoorden zijn die zijn opgeslagen in een wachtwoordbeheerder of browser, uw persoonlijke foto's, e-mails, instant messages en zelfs bedrijfskritische documenten.

Meltdown en Spectre werken op pc's, mobiele apparaten en in de cloud. Afhankelijk van de infrastructuur van de cloudprovider is het wellicht mogelijk om gegevens van andere klanten te stelen.

Meltdown doorbreekt de meest fundamentele isolatie tussen gebruikerstoepassingen en het besturingssysteem. Door deze aanval krijgt een programma toegang tot het geheugen en dus ook tot de geheimen van andere programma's en het besturingssysteem.

Spectre doorbreekt de isolatie tussen verschillende toepassingen. Het stelt een aanvaller in staat om foutloze programma's, die de best practices volgen, te misleiden zodat ze hun geheimen prijsgeven. De veiligheidscontroles van genoemde best practices vergroten zelfs het aanvalsoppervlak en kunnen applicaties gevoeliger maken voor Spectre. Spectre is moeilijker te exploiteren dan Meltdown, maar het is ook moeilijker te verzachten.

Verwijs naar deze websites:

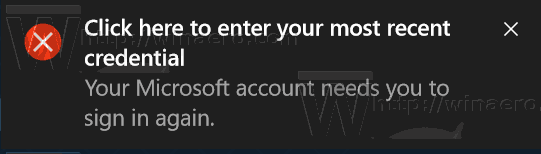

Er zijn al patches uitgebracht voor Linux en macOS. Om het probleem op te lossen heeft Microsoft de volgende patches voor Windows 10 uitgebracht:

- KB4056892 (OS-build 16299.192)

- KB4056891 (OS-build 15063.850)

- KB4056890 (OS-build 14393.2007)

- KB4056888 (OS-build 10586.1356)

- KB4056893 (OS-build 10240.17738)

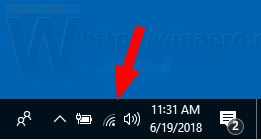

De updates kunnen worden gedownload via de Windows Update-catalogus. Gebruik bijvoorbeeld de volgende link om het KB4056892-pakket te downloaden:

Download 2018-01 cumulatieve update voor Windows 10 versie 1709

Microsoft heeft de volgende verklaring afgelegd:

'We zijn ons bewust van dit industriebrede probleem en hebben nauw samengewerkt met chipfabrikanten om oplossingen te ontwikkelen en te testen om onze klanten te beschermen. We zijn bezig met het implementeren van oplossingen voor cloudservices en hebben ook beveiligingsupdates uitgebracht om Windows-klanten te beschermen tegen kwetsbaarheden die van invloed zijn op ondersteunde hardware-chips van Intel, ARM en AMD. We hebben geen informatie ontvangen die erop wijst dat deze kwetsbaarheden zijn gebruikt om onze klanten aan te vallen. '

Een ongelukkig gevolg van dit beveiligingslek is dat de patches naar verwachting alle apparaten tussen de 5 en 30 procent zullen vertragen, afhankelijk van de processor en software die wordt gebruikt. Zelfs ARM- en AMD-CPU's kunnen prestatievermindering krijgen als gevolg van fundamentele veranderingen in de manier waarop de OS-kernel met geheugen werkt. Volgens Intel zullen processors met PCID / ASID (Skylake of nieuwer) minder prestatieverlies vertonen.

Beveiligingsoplossingen voor Windows 7 en Windows 8.1 zullen naar verwachting binnenkort worden vrijgegeven.