Het is geen geheim meer dat alle Intel-CPU's die de afgelopen tien jaar zijn uitgebracht, worden getroffen door een ernstig probleem. Een speciaal misvormde code kan worden gebruikt om de privégegevens van elk ander proces te stelen, inclusief gevoelige gegevens zoals wachtwoorden, beveiligingssleutels enzovoort. In dit artikel zullen we zien hoe u kunt zien of uw pc door het probleem is getroffen.

Advertentie

Als u niet op de hoogte bent van de Meltdown- en Spectre-kwetsbaarheden, hebben we deze in deze twee artikelen in detail behandeld:

- Microsoft implementeert een noodoplossing voor CPU-fouten in Meltdown en Spectre

- Hier zijn Windows 7 en 8.1 fixes voor Meltdown en Spectre CPU-fouten

Kortom, zowel Meltdown- als Spectre-kwetsbaarheden zorgen ervoor dat een proces de privégegevens van een ander proces kan lezen, zelfs van buiten een virtuele machine. Dit is mogelijk dankzij de implementatie van Intel van hoe hun CPU's gegevens vooraf ophalen. Dit kan niet worden opgelost door alleen het besturingssysteem te patchen. De oplossing omvat het updaten van de OS-kernel, evenals een CPU-microcode-update en mogelijk zelfs een UEFI / BIOS / firmware-update voor sommige apparaten, om de exploits volledig te beperken.

Recent onderzoek geeft aan dat ARM64- en AMD-CPU's ook worden getroffen door de Spectre-kwetsbaarheid, gerelateerd aan speculatieve uitvoering.

Beschikbare oplossingen

Microsoft heeft al een reeks fixes uitgebracht voor alle ondersteunde besturingssystemen. Mozilla heeft vandaag een bijgewerkte versie van Firefox 57 en Google beschermt Chrome-gebruikers met versie 64.

Voor de huidige versie Google Chrome kunt u extra bescherming inschakelen door in te schakelen Volledige locatie-isolatie . Site Isolation biedt een tweede verdedigingslinie om ervoor te zorgen dat dergelijke kwetsbaarheden minder snel slagen. Het zorgt ervoor dat pagina's van verschillende websites altijd in verschillende processen worden geplaatst, elk in een sandbox die beperkt wat het proces mag doen. Het blokkeert ook het proces voor het ontvangen van bepaalde soorten gevoelige documenten van andere sites.

Google zal Chrome tegen het einde van de maand opnieuw updaten (versie 64) om te beschermen tegen misbruik van kwetsbaarheden gerelateerd aan Meltdown en Spectre. Versie 64 van Chrome is al aangekomen op het bètakanaal.

Zoek uit of uw pc is getroffen door Meltdown- en Spectre-kwetsbaarheden

Opmerking: de onderstaande instructies zijn van toepassing op Windows 10, Windows 8.1 en Windows 7 SP1.

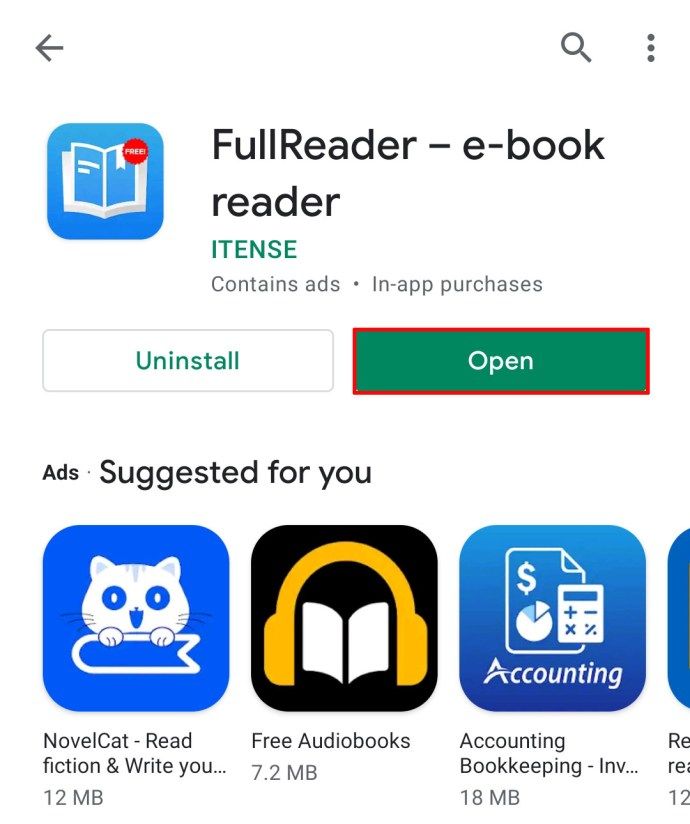

- Open PowerShell als beheerder .

- Typ de volgende opdracht:

Install-Module SpeculationControl. Hiermee wordt een extra module op uw computer geïnstalleerd. Antwoord twee keer 'Y'.

- Activeer de geïnstalleerde module met het commando:

Import-Module SpeculationControl. - Voer nu de volgende cmdlet uit:

Get-SpeculationControlSettings. - Zie in de uitvoer de ingeschakelde beveiligingen die worden weergegeven als 'Waar'.

Opmerking: als u de foutmelding krijgt

wat eten schildpadden in minecraft

'Import-module: bestand C: Program Files WindowsPowerShell Modules SpeculationControl 1.0.1 SpeculationControl.psm1

kan niet worden geladen omdat het uitvoeren van scripts is uitgeschakeld op dit systeem. ... '

Wijzig vervolgens het uitvoeringsbeleid inonbeperktofbypass.Raadpleeg het volgende artikel:

Het uitvoeringsbeleid van PowerShell wijzigen in Windows 10

U bent beschermd als alle regels de waarde True hebben. Hier is hoe mijn ongepatchte Windows 10 in de uitvoer verschijnt:

Dat is het.

Bron: Microsoft